|

Источник: group-ib.ru

|

Просмотров: 3349 |

Итоги и прогнозы: Group-IB опубликовала ежегодный отчет о преступлениях в сфере высоких технологий

Банки, электростанции, криптобиржи — наиболее вероятные цели хакеров в следующем году

Москва, 10 октября 2017 года – Group-IB, международная компания по предотвращению и расследованию киберпреступлений, на своей ежегодной конференции CyberCrimeCon представила отчет Hi-Tech Crime Trends 2017.

По мнению экспертов, главной опасностью для банков станет не воровство денег, а разрушение их ИТ-инфраструктуры как финальный этап целенаправленной хакерской атаки. Раньше на банки покушались только киберпреступники, теперь это все чаще прогосударственные хакеры. Разрушая ИТ-инфраструктуру, киберпреступники пытаются замести следы, а госхакеры — максимизировать ущерб банка и остановить банковские операции. В обоих случаях ущерб для банка может быть даже больше, чем от хищения денег.

- Одним из возможных сценариев диверсии могут быть торги на биржах от имени банка с целью влияния на курсы валют. Это может привести к запуску лавинообразных операций, совершаемых торговыми роботами после резких колебаний валютных курсов.

- Из 22 новых вредоносных программ для хищения денежных средств 20 (91%) созданы и управляются людьми, говорящими на русском языке.

- Ущерб от троянов под Android в России вырос на 136% и перекрыл ущерб от троянов для персональных компьютеров на 30%

- Хакеры сумели автоматизировать фишинг под банки и платежные системы, фишинг теперь происходит без непосредственного участия киберпреступника в каждой краже. Ежедневно жертвами финансового фишинга в России становятся более 900 клиентов банков. В среднем 10–15% посетителей фишинговых сайтов попадаются на уловку преступников и вводят свои данные.

Хакеры переключают свое внимание с банков на криптоиндустрию (ICO, кошельки, биржи, фонды), где аккумулируется все больше денег. Атаки на такие компании с точки зрения технической реализации не сложнее атак на банки, в то время как уровень зрелости ИБ в блокчейн-компаниях гораздо ниже. В то же время особенности блокчейн-технологий способствуют анонимности и значительно снижают риск быть пойманным при обналичивании.

- Суммарный ущерб от целевых хакерских атак на криптоиндустрию составил более $168 млн, а доход от атак на криптобиржи варьируется от $1,5 (Bitcurex) до $72 млн (Bitfinex), в то время как в результате успешной атаки на банк преступники в среднем зарабатывают всего $1,5 млн.

- Взломы криптовалютных бирж проводятся по той же схеме, что и целенаправленные атаки на банки: используются схожие, а иногда и идентичные инструменты, а также похожие тактики. Например, злоумышленники получают SIM-карты по поддельным документам для восстановления паролей и получения контроля над счетом в криптовалютных сервисах.

- Злоумышленники «перенастраивают» популярные банковские трояны, такие как TrickBot, Vawtrak, Qadars, Tinba, Marcher, для сбора логинов и паролей пользователей криптовалют. Это говорит о том, что преступники нашли для себя новую прибыльную нишу, и в ближайшее время можно ожидать снижения их активности в традиционной банковской сфере.

- Повышенный интерес к криптовалютной индустрии неизбежно приведет к тому, что все больше атак будет совершаться не только финансово мотивированными хакерами, но и группировками, спонсируемыми государствами, которые будут пытаться использовать этот новый финансовый инструмент для влияния на мировую экономику.

Хакеры будут успешно атаковать промышленные объекты, потому что научились работать с «логикой» критически важной инфраструктуры. На таких объектах используются сложные, специфические ИТ-системы: даже получив к ним доступ, нужно обладать специальными знаниями о принципах их работы, чтобы вывести объект из строя. За последний год мы убедились, что уровень компетенции хакеров вырос, они научились работать с логикой жизненно важной инфраструктуры, и теперь можно прогнозировать новые крупные инциденты.

Хакерская группа BlackEnergy продолжает атаки на финансовые и энергетические компании. Оказавшиеся в ее распоряжении инструменты позволяют удаленно управлять терминалами Remote terminal unit (RTU), которые отвечают за физическое размыкание/замыкание энергосети. А летом 2017 года были зафиксированы тестовые атаки на энергокомпании Великобритании и Ирландии.

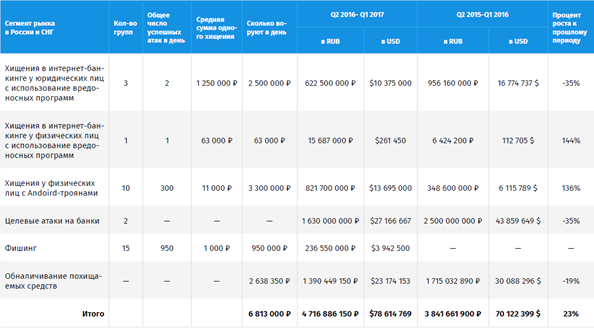

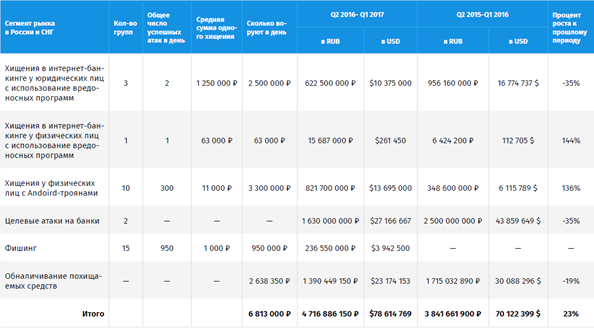

Оценка рынка высокотехнологичных преступлений

Рост числа атак и сумм хищений является ярким индикатором финансовой активности киберпреступников, изменения их тактики и целей. Большинство хакеров стремятся к обогащению. Если они находят новые, более выгодные и безопасные, способы заработка, то начинают инвестировать именно туда, создавая новые инструменты, услуги, схемы проведения атак.

Развитие хакерского инструментария

- Бестелесность и вредоносные скрипты — новый (и теперь уже основной) принцип проведения атак. Хакеры стараются оставаться незамеченными и для этого используют «бестелесные» программы, которые работают только в оперативной памяти и уничтожаются после перезагрузки. Кроме того, скрипты на PowerShell, VBS, PHP помогают им обеспечивать персистентность (закрепление) в системе, а также автоматизировать некоторые этапы атаки.

- История с NotPetya продемонстрировала, что для захвата контроля над корпоративной сетью достаточно создать шаблон — заскриптовать несколько простых шагов. В будущем стоит ожидать большого количества заскриптованных атак, а также готовых простых инструментов, которые будут автоматически получать контроль над инфраструктурой компании. Появление таких инструментов в открытом доступе или в продаже среди хакеров может привести к лавинообразному росту самых разных атак на корпоративный сектор. В первую очередь мы ожидаем роста инцидентов с шифровальщиками, кражей конфиденциальной информации и вымогательством за неразглашение данных, а также увеличение количества хищений денежных средств и публичных разоблачений, проводимых не финансово мотивированными атакующими.

- В ближайшее время появится больше последователей The Shadow Brokers и инсайдеров, помогающих WikiLeaks. Мы ожидаем, что авторы вредоносных программ продолжат более активно выкладывать исходные коды своих программ. Кроме того, утечки, публикуемые The Shadow Brokers и их возможными последователями, также будут незамедлительно применяться на практике для создания и усовершенствования вредоносных программ. Это даст мощный толчок к развитию индустрии кибернападения.

Полная версия отчета Hi-Tech Crime Trends 2017 доступна на сайте: https://www.group-ib.ru/2017-report.html

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

|

|