|

Источник: samag.ru

|

Просмотров: 1969 |

Москва, 25 декабря 2014 года — Qrator Labs по итогам 2014 года зафиксировала рост частоты объемных Volumetric-атак, используемых как адресный инструмент против крупных целей. Широкое распространение этого вида DDoS специалисты Qrator Labs связывают с тем, что технологии атаки стали доступны низкоквалифицированным специалистам.

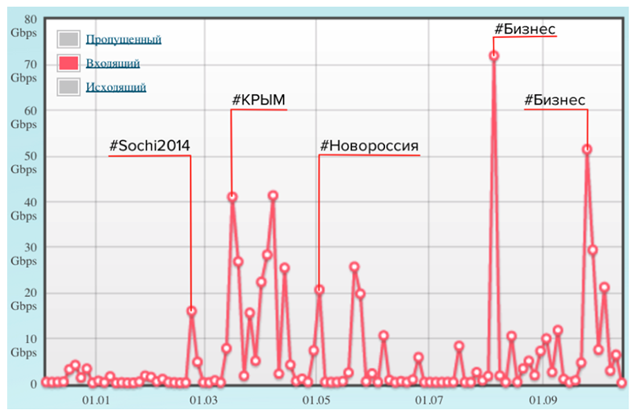

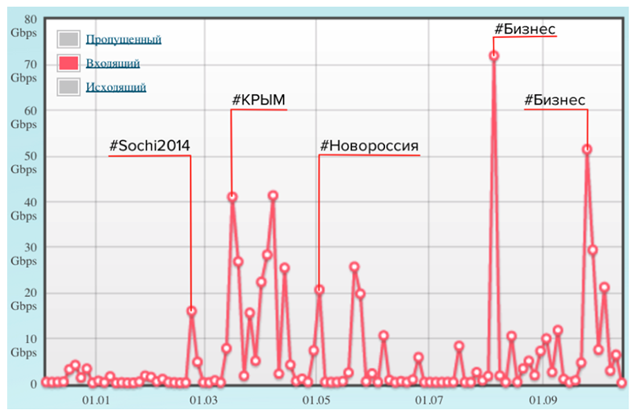

С сентября 2014 года выросла не только суммарная мощность DDoS-атак, но и частота нападений. В результате, если раньше мощные атаки были связаны с конкретными событиями или компаниями (например, «Игры Сочи-2014» или «Малазийский Боинг»), то сейчас они стали массовыми и используются в обычной конкурентной борьбе.

В 2014 году число атак мощнее 10 Gbps выросло в 3 раза, с 47 до 155 (данные на 1 ноября 2014 года), то есть, такие атаки наблюдаются в среднем через день. Атаки мощнее 100 Gbps происходят в среднем еженедельно, их число выросло в 11 раз, с 7 за год до 76 (данные на 1 ноября 2014 года). Объемным атакам подверглись СМИ, крупные компании финансового сектора (платежные системы, банки, Forex и аналоги) и интернет-магазины.

Массовому распространению способствовало упрощение технологии организации, а также снижение себестоимости Volumetric-атак, в том числе за счет возможности привлекать низкоквалифицированных специалистов. В настоящее время стоимость одной такой атаки снизилась до 10-50 долларов в сутки за 1 ГБ полосу.

Наиболее распространенным остается метод усиления (Amplification), используемый для отправки длинных запросов ошибки в конфигурации DNS-серверов. Если раньше для организации объемной атаки требовалось формировать ботнет, то теперь возможность подделать IP-адрес жертвы и отправить запрос на уязвимый DNS-сервер позволяет злоумышленникам тратить значительно меньше ресурсов, в том числе времени на организацию атаки. Судя по всему, детальная схема реализации этих атак становится широкодоступной. В 2013 году популярным инструментом для Volumetric-атак были DNS-амплифиакторы. В 2014 году киберпреступники чаще использовали NTP- и SSDP-амплификаторы.

«График таких объемных атак перестал быть дискретным, и превратился в большую сплошную волну с красивым фронтом. Мы связываем это с тем, что инструменты, реализующие Volumetric-атаки, доступные раньше отдельным группам, вышли на массовый «хакерский рынок»», — прокомментировал Александр Лямин, руководитель Qrator Labs.

В данном пресс-релизе представлены предварительные итоги исследования. Полный отчёт по итогам 2014 года Qrator Labs представит в начале следующего года.

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

|

|