|

|

|

|||||||||||||

|

|

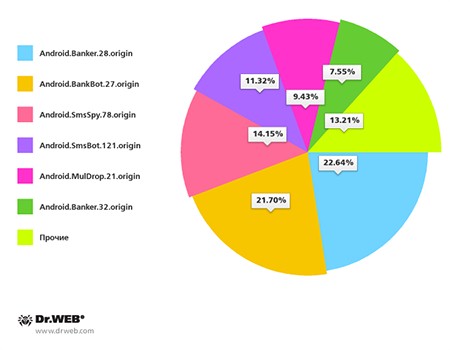

Как и в предыдущие месяцы, в сентябре специалисты компании «Доктор Веб» зафиксировали многочисленные атаки на мобильные устройства пользователей. В частности, вирусная база Dr.Web пополнилась множеством новых записей для распространяемых злоумышленниками Android-угроз, среди которых были банковские троянцы, троянцы-вымогатели, вредоносные программы-шпионы и даже опасный троянец-вандал. Также в вирусную базу была внесена очередная запись для вредоносного приложения, работающего на «взломанных» мобильных устройствах производства компании Apple. Количество и скорость появления новых вредоносных приложений, заражающих мобильные устройства под управлением ОС Android, не перестает удивлять специалистов по информационной безопасности. Во многом интерес со стороны злоумышленников к таким устройствам обусловлен их чрезвычайно широким распространением, а также ресурсами, которые они могут предоставить киберпреступникам. В частности, все больший интерес для сетевых мошенников представляет развивающийся сегмент мобильного онлайн-банкинга, который является для них лакомым куском. В сентябре специалисты компании «Доктор Веб» зафиксировали появление новых представителей банковских троянцев, предназначенных для получения незаконного доступа к счетам пользователей. Многие из обнаруженных «банковских» угроз предназначались для владельцев Android-смартфонов и планшетов, принадлежащих жителям Южной Кореи. Традиционно большинство банковских Android-троянцев, циркулирующих в этой стране, распространяется злоумышленниками при помощи нежелательных СМС-сообщений, содержащих ссылку на загрузку вредоносного приложения. В сентябре специалисты компании «Доктор Веб» зафиксировали более 100 подобных спам-кампаний, при этом среди наиболее распространенных угроз оказались троянцы Android.Banker.28.origin (22,64%), Android.BankBot.27.origin (21,70%), Android.SmsSpy.78.origin (14,15%), Android.SmsBot.121.origin (11,32%), Android.MulDrop.21.origin (9,43%) и Android.Banker.32.origin (7,55%).

Не остаются в стороне от атак злоумышленников и пользователи из Поднебесной. Среди исследованных в сентябре Android-угроз оказался и очередной троянец-шпион, крадущий конфиденциальную информацию у китайских владельцев мобильных устройств. Эта вредоносная программа, получившая по классификации компании «Доктор Веб» имя Android.Spy.130.origin, опасна тем, что передает контролирующим ее злоумышленникам сведения об СМС-переписке, совершенных звонках, текущих GPS-координатах, а также способна незаметно выполнить звонок на заданный номер, превращая зараженный смартфон или планшет в прослушивающее устройство.

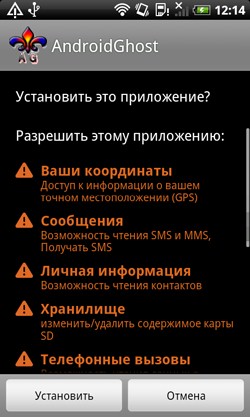

В тренде по-прежнему находятся троянцы, блокирующие мобильные Android-устройства и требующие деньги за их разблокировку, количество этих вымогателей продолжает расти. Среди обнаруженных в прошлом месяце подобных угроз наибольший интерес представляет троянец Android.Locker.38.origin, который помимо блокировки экрана сообщением с требованием оплаты выкупа обзавелся дополнительным инструментом по выманиванию денег у пользователей. Как и его собратья, эта вредоносная программа устанавливается в систему под видом безобидного приложения (в данном случае – якобы системного обновления) и после запуска запрашивает доступ к правам администратора мобильного устройства. Далее Android.Locker.38.origin блокирует его и требует оплату за разблокировку.

При попытке пользователя отозвать у троянца предоставленные ему полномочия вредоносная программа блокирует экран стандартной системной функцией и после его разблокировки угрожает владельцу зараженного Android-смартфона или планшета удалением всей хранящейся на устройстве информации. Если пользователь проигнорирует эту угрозу и отзовет права администратора, Android.Locker.38.origin установит на разблокировку мобильного устройства из режима ожидания собственный пароль, в результате чего для дальнейшей работы может потребоваться сброс всех настроек. Более подробную информацию об этой Android-угрозе можно почерпнуть в соответствующей публикации. Весьма необычной на фоне прочих Android-троянцев оказалась вредоносная программа Android.Elite.1.origin, которая не предназначалась для извлечения прибыли киберпреступниками. Тем не менее, данная мобильная угроза все же представляла существенную опасность для владельцев Android-устройств. Будучи запущенным на зараженном смартфоне или планшете, Android.Elite.1.origin выполнял форматирование карты памяти, удаляя с нее всю информацию, а также блокировал работу ряда приложений для онлайн-общения и СМС-переписки. Кроме того, этот троянец производил массовую рассылку СМС-сообщений по всем контактам, сохраненным в телефонной книге пользователя, что могло послужить чрезвычайно быстрому опустошению счета мобильного телефона. Подробнее об Android.Elite.1.origin рассказано в соответствующей новостной заметке.

Не забывают киберпреступники и о других мобильных платформах, таких как операционная система iOS от корпорации Apple. В сентябре в вирусную базу компании «Доктор Веб» была внесена запись для одного из компонентов троянца IPhoneOS.PWS.Stealer.2, заражающего мобильные устройства под управлением iOS, которые были подвержены «взлому» самими пользователями с целью расширения их функционала (т. н. jailbreak). Данный троянец, известный с весны текущего года, похищает аутентификационные данные, такие как логины и пароли, которые необходимы для покупки приложений в магазине App Store, в результате чего злоумышленники могут совершать в нем покупки от имени своих жертв, опустошая их карман. С уважением, |

|