|

Рубрика:

Безопасность /

Средства защиты

|

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

|

ВИЗИТКА ВИЗИТКА

Андрей Семенюченко,

руководитель управления решений для корпоративных заказчиков

«Лаборатории Касперского»

Оптимальное EDR-решение

для небольших организаций

Каким требованиям должны соответствовать EDR-продукты для организаций со средним или базовым уровнем зрелости ИБ

Изначально концепция продвинутого детектирования и реагирования на конечных узлах EDR была представлена с целью выявления целевых угроз в крупных организациях, для которых характерно наличие передовой экспертизы в области ИТ-безопасности, зрелых процессов SOC и выделенных ИБ-команд. Но на самом деле продукты, классифицируемые как Endpoint Detection & Response (EDR) – отличное подспорье для компаний любого размера.

Ландшафт угроз постоянно меняется, становится более скрытным, адаптивным и эфемерным. В то же время инструменты и услуги для киберпреступной деятельности можно легко купить или арендовать. Всё это делает более доступным проведение атак с помощью специализированных вредоносных программ.

Таким образом даже небольшие организации со средним или даже базовым уровнем экспертизы в области ИБ получат выгоду от решений, которые помогают заблаговременно обнаруживать, исследовать и реагировать на новые неизвестные угрозы. Однако требования таких предприятий к функционалу, лицензированию, настройке и обслуживанию EDR-продуктов отличаются от требований крупных корпоративных заказчиков.

Ниже мы обсудим такие запросы и требования к EDR-решениям со стороны небольших организаций:

- Простота развёртывания и онбординга.

- Единое предложение EDR и Endpoint Protection Platform (EPP).

- Автоматизация вместо сложного и ручного подхода к расследованию и реагированию на угрозы.

- Низкая совокупная стоимость владения (TCO).

- Доступность управляемой услуги MDR поверх EDR.

Простота развёртывания и онбординга

Продукты класса EDR становятся всё более популярными даже среди организаций с незрелым уровнем экспертизы ИБ. Решения EDR обеспечивают расширенные возможности обнаружения угроз и реагирования на них, позволяя организациям быстро выявлять и обрабатывать потенциальные инциденты безопасности.

Конечно, концепция EDR звучит многообещающе, но на деле многие организации не могут выстроить процесс реагирования на сложные и целенаправленные угрозы из-за сложности EDR-решений и одновременной нехватки квалифицированных ИТ- и ИБ-специалистов.

Чтобы быстро ощутить преимущества EDR, развёртывание решения не должно требовать значительных усилий. Процесс установки должен быть интуитивно понятным и простым, позволяющим раскатать EDR на все системы сети и автоматически активировать соответствующие политики безопасности без дополнительных настроек со стороны пользователя.

Ещё одно важное соображение при выборе продукта EDR – требуемый уровень интеграции с другими системами. В идеале продукт EDR не должен требовать сложной интеграции с такими системами, как SIEM, межсетевые экраны и конечные узлы. Если какая-либо интеграция всё же необходима, то она должна поставляться «из коробки».

Наконец, важно учитывать последующее обслуживание продукта EDR. Организации должны заниматься своей основной деятельностью, а не тратить время и ресурсы на поддержку EDR. Для этого разработана облачная версия решения. Облачное решение EDR предоставляет централизованную консоль управления, размещённую поставщиком в его центрах обработки данных. Это означает, что заказчикам нужно только развернуть EDR-агент на системах своих пользователей, а вендор позаботится обо всём остальном.

Единое предложение EDR и Endpoint Protection Platform (EPP)

Одно из ключевых преимуществ использования EDR – возможность быстро и эффективно обнаруживать инциденты безопасности и реагировать на них. Решения EDR обычно предлагают мониторинг в режиме реального времени, что позволяет командам безопасности обнаруживать угрозы и реагировать на них по мере их возникновения, сводя к минимуму негативные последствия инцидентов безопасности.

Однако важно отметить, что одного EDR-продукта недостаточно для защиты конечных узлов организации от всех типов угроз. Вот тут и приходит на помощь Endpoint Protection Platform (EPP). EPP обеспечивает комплексную защиту рабочих мест, включая антивирусную защиту, брандмауэр, управление уязвимостями, предотвращение эксплойтов, адаптивный контроль аномалий и другие функции безопасности, в то время как EDR фокусируется на обнаружении инцидентов безопасности и реагировании на них.

Сочетание EDR и EPP даёт несколько преимуществ. Во-первых, оно обеспечивает более целостный подход к безопасности рабочих станций, гарантируя выявление и устранение всех потенциальных угроз.

Во-вторых, это помощь в оптимизации операций по обеспечению безопасности, поскольку оба решения управляются из единой консоли. Данный подход позволит не только экономить время и ресурсы организации, но и снижать риск человеческой ошибки.

Чтобы максимизировать преимущества совместного использования EDR и EPP, важно выбрать продукт EPP, который будет одновременно производительным и функциональным. По данным компании IDC, слабое EPP-решение может разрушить ценность EDR. Это означает, что организации должны в первую очередь инвестировать в высококачественный продукт EPP, обеспечивающий надёжную защиту конечных точек.

Также важно, чтобы решение EDR было тесно интегрировано с EPP. Это гарантирует бесперебойную совместную работу двух решений, обеспечивая максимально возможную безопасность конечных точек. В идеале организациям следует искать продукт EDR, который может поставляться как часть решения EPP с использованием единого агента. Это не только упрощает управление, но и обеспечивает максимальную совместимость обоих решений.

Автоматизация вместо сложного и ручного подхода к расследованию и реагированию на угрозы

Одна из больших проблем для небольших организаций – способность «переварить» большое количество событий безопасности и алертов. Что делать с этой грудой алертов? На какие из них реагировать? Продукты EDR могут помочь решить эти вопросы за счёт автоматизации процессов обнаружения, расследования и реагирования.

Продукт EDR должен использовать передовые алгоритмы и машинное обучение для автоматического обнаружения подозрительного поведения. Это включает в себя выявление вредоносных программ, аномального сетевого трафика и необычных системных действий.

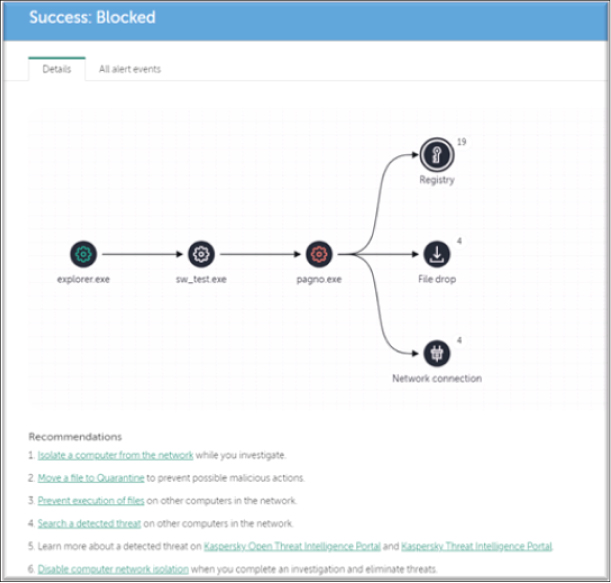

Как только угроза обнаружена, продукт EDR может автоматически инициировать расследование, чтобы определить масштабы атаки и хосты, которые могли быть затронуты. EDR осуществляет сбор данных телеметрии, таких как системные журналы и сетевой трафик, и сопоставляет их с другими событиями безопасности с целью определения первопричин инцидента (root cause анализ).

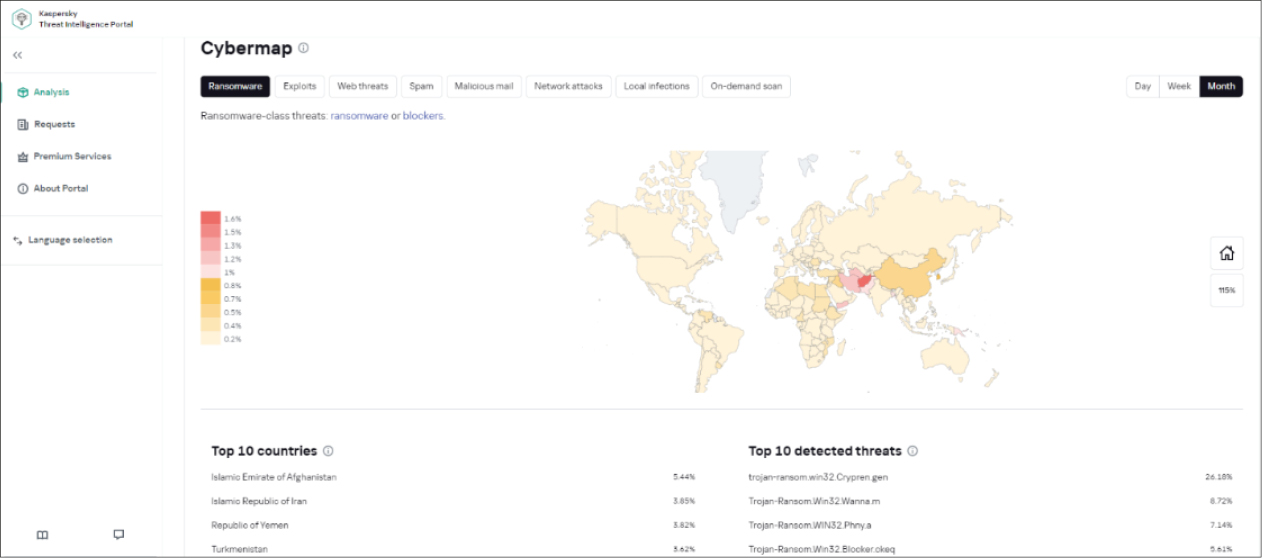

Если для дальнейшего расследования необходимы дополнительные аналитические данные, то продукт EDR должен иметь возможность моментального поиска соответствующих данных на Threat Intelligence портале поставщика.

В процессе расследования инцидента важно создать и найти обнаруженные индикаторы компрометации (IoC). Сканирование IoC – это важный механизм в EDR, позволяющий понять, какие хосты скомпрометированы, есть ли какие-либо признаки наличия угроз в сети, а также снизить вероятность повторения угрозы в будущем. Автоматизированный процесс регулярного сканирования систем с помощью созданных или импортированных IoC – ключевой компонент поддержания работоспособности информационной системы.

После выявления и исследования угрозы продукт EDR должен предлагать ответные действия для смягчения воздействия атаки. Это может быть изоляция заражённой системы, завершение вредоносных процессов или помещение подозрительных объектов в карантин.

Но компании, которым не хватает квалифицированных сотрудников службы безопасности, нуждаются в помощи и содействии в этом процессе. Именно здесь вступает в действие функция управляемого ответа Guided Response. EDR предоставляет пошаговые инструкции, показывающие, как действовать в данном конкретном случае.

Однако важно отметить, что ответные действия должны быть тщательно настроены и проверены, чтобы убедиться, что они не наносят непреднамеренного вреда системе или данным.

Продукты EDR должны автоматически проверять, предпринимаются ли действия над системно-критическими объектами (SCO), которые включают файлы и процессы, необходимые для функционирования операционной системы. Если обнаружена попытка удалить файл или завершить процесс, входящие в состав SCO, то продукт EDR должен предотвратить такое действие.

Низкая совокупная стоимость владения (TCO)

Продукты EDR должны быть экономически эффективными. Эти решения предназначены для обнаружения сложных угроз, которые не могут обнаружить традиционные антивирусные программы.

Продукты EDR используют поведенческий анализ и машинное обучение для обнаружения угроз в режиме реального времени, что помогает быстрее реагировать на инциденты безопасности, прежде чем они нанесут значительный ущерб, и экономить деньги компаний на дорогостоящих усилиях по устранению последствий атак.

Также важно удерживать расходы, связанные с внедрением, управлением и обслуживанием продукта EDR на низком уровне. Этого можно достичь, если продукты EDR и EPP будут предлагаться как единое решение.

Если EPP уже используется от того же поставщика, должен быть простой способ апгрейда лицензии до EDR. В этом случае функциональность EDR будет активироваться автоматически без необходимости установки дополнительных компонентов.

Когда EDR и Endpoint Protection Platform (EPP) предоставляются в рамках единого решения, это помогает снизить совокупную стоимость владения. Такой подход устраняет необходимость в нескольких агентах на каждой рабочей станции, уменьшая сложность и затраты, связанные с управлением несколькими агентами. Отдельные серверы управления и сетевое хранилище также не должны быть обязательными.

Прогрессивные EDR-продукты могут продуктивно работать без необходимости в дополнительной инфраструктуре, что снижает затраты, связанные с развёртыванием и обслуживанием. Один и тот же сервер управления используется как для EDR, так и для EPP.

Поставщик EDR также должен предоставить вариант предложения Cloud EDR. В этом случае решение развёрнуто в облаке на серверах вендора, что позволяет предприятиям легко управлять своей инфраструктурой безопасности и масштабировать её по мере необходимости. Это устраняет необходимость в локальной инфраструктуре, снижая общую стоимость владения.

Доступность управляемой услуги MDR поверх EDR

Решения EDR предоставляют подробную визуализацию активности на рабочих станциях, а службы MDR обеспечивают более широкий обзор всей ИТ-инфраструктуры. Используя и то, и другое вместе, организации, где нет квалифицированных специалистов, могут улучшить свои возможности обнаружения угроз, объединив информацию, относящуюся к конечным точкам, с более широким контекстом и анализом.

Сервис MDR обеспечивает круглосуточный мониторинг. Он использует упреждающие методы поиска угроз для выявления возникающих угроз и уязвимостей. Используя данные EDR для аналитики MDR, организации могут заблаговременно обнаруживать угрозы и реагировать на них, снижая риск успешных атак.

Совместное использование EDR и MDR может помочь оптимизировать операции SOC, создавая всестороннее представление об инцидентах безопасности, обеспечивая более эффективное реагирование на инциденты и помогая оптимизировать процессы безопасности. На многие организации также распространяются нормативные требования регуляторов, которые предписывают внедрение определённых мер безопасности. Совместное использование EDR и MDR может помочь организациям закрыть эти требования, предоставляя необходимые возможности визуализации, мониторинга и реагирования.

Важно обращаться за услугами MDR к авторитетным поставщикам безопасности, обладающим многолетним опытом и огромной базой данных об угрозах, полученной из различных источников, включая миллионы пользователей, добровольно участвующих в глобальной репутационной сети.

Решения EDR могут быть очень полезны организациям со средним и даже базовым уровнем зрелости ИБ. Чтобы максимально использовать преимущества EDR, компаниям следует искать решения с простым процессом установки, тесной нативной интеграцией с EPP, низкой совокупной стоимостью владения, автоматизацией и возможностью совместной работы с сервисом управляемого обнаружения и реагирования (MDR). С эффективным решением EDR организации могут лучше защититься от сложных кибератак.

Ключевые слова: решения EDR, интеграцией с EPP, кибератаки, совокупная стоимость владения, автоматизация, совместная работа с сервисом управляемого обнаружения и реагирования

Подпишитесь на журнал

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

|