|

|

|

|||||||||||||

|

|

Карта средств защиты ядра Linux

Защита ядра Linux – очень сложная предметная область. Она включает большое количество сложно взаимосвязанных понятий, и было бы полезным иметь ее графическое представление. Поэтому я разработал карту средств защиты ядра Linux (https://github.com/a13xp0p0v/linux-kernel-defence-map). Вот ее легенда:

Карта содержит следующие объекты:

В свою очередь технологии защиты ядра разнородны. Одни входят в состав ванильного ядра Linux, другие поставляются отдельно по различным причинам (например, есть коммерческие средства обеспечения безопасности). Существуют механизмы защиты ядра, которые требуют специальной поддержки аппаратного обеспечения. Таким образом, тема безопасности ядра Linux достаточно обширна, и разработанная карта помогает в ее изучении и анализе. Каждая линия, соединяющая объекты на карте, обозначает их взаимное влияние, суть которого следует выяснять в документации.

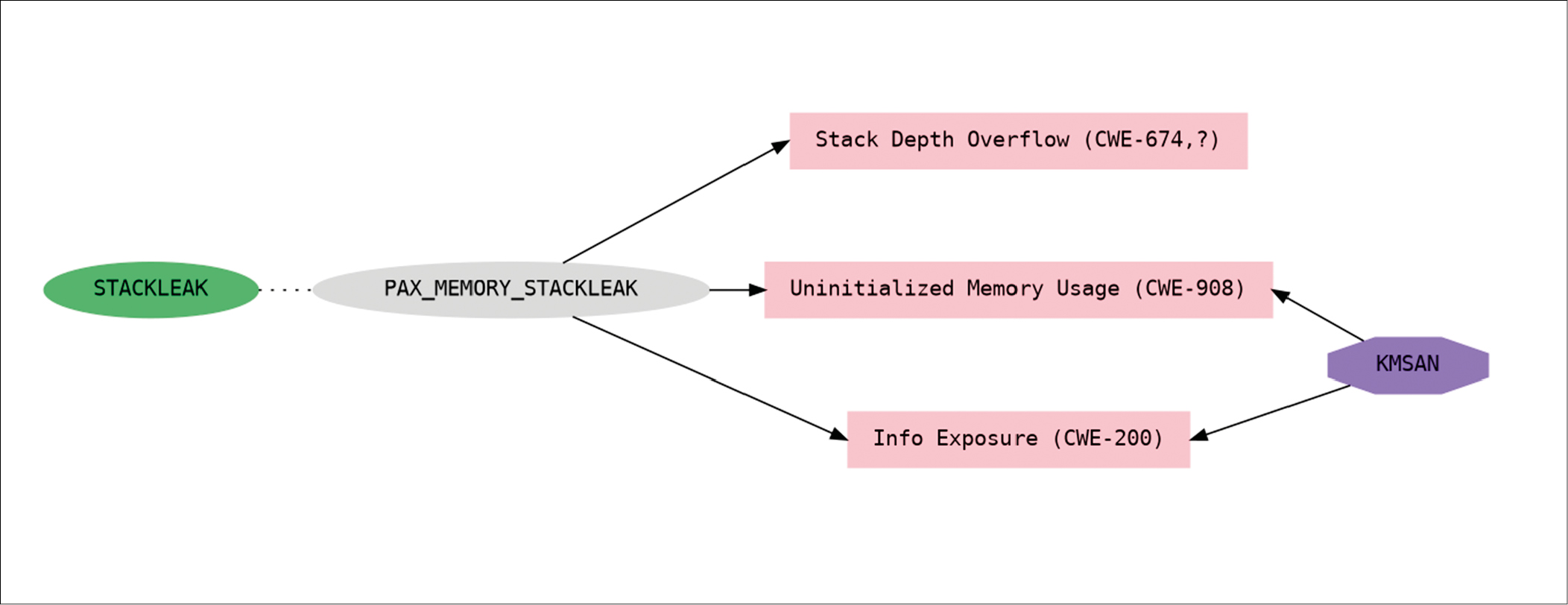

Данный принцип может быть проиллюстрирован на фрагменте общей карты. На схеме 1 представлены свойства безопасности технологии STACKLEAK, в разработке которой я активно участвовал. PAX_MEMORY_STACKLEAK — это коммерческая технология защиты ядра Linux из патча grsecurity. Она противодействует эксплуатации следующих типов уязвимостей: переполнение стека в глубину, использование неинициализированной памяти и утечка информации в пользовательское пространство. В 2018 году я переработал и успешно внедрил технологию STACKLEAK (https://habr.com/ru/company/pt/blog/424633/) в ванильное ядро Linux, что отражено на схеме. Патчи были приняты в ядро версии 4.20. На схеме также показан механизм отладки KMSAN, который при тестировании ядра позволяет обнаружить использование неинициализированной памяти и утечку информации в пользовательское пространство. Карта также предоставляет идентификаторы данных классов уязвимостей (CWE, Common Weakness Enumeration).

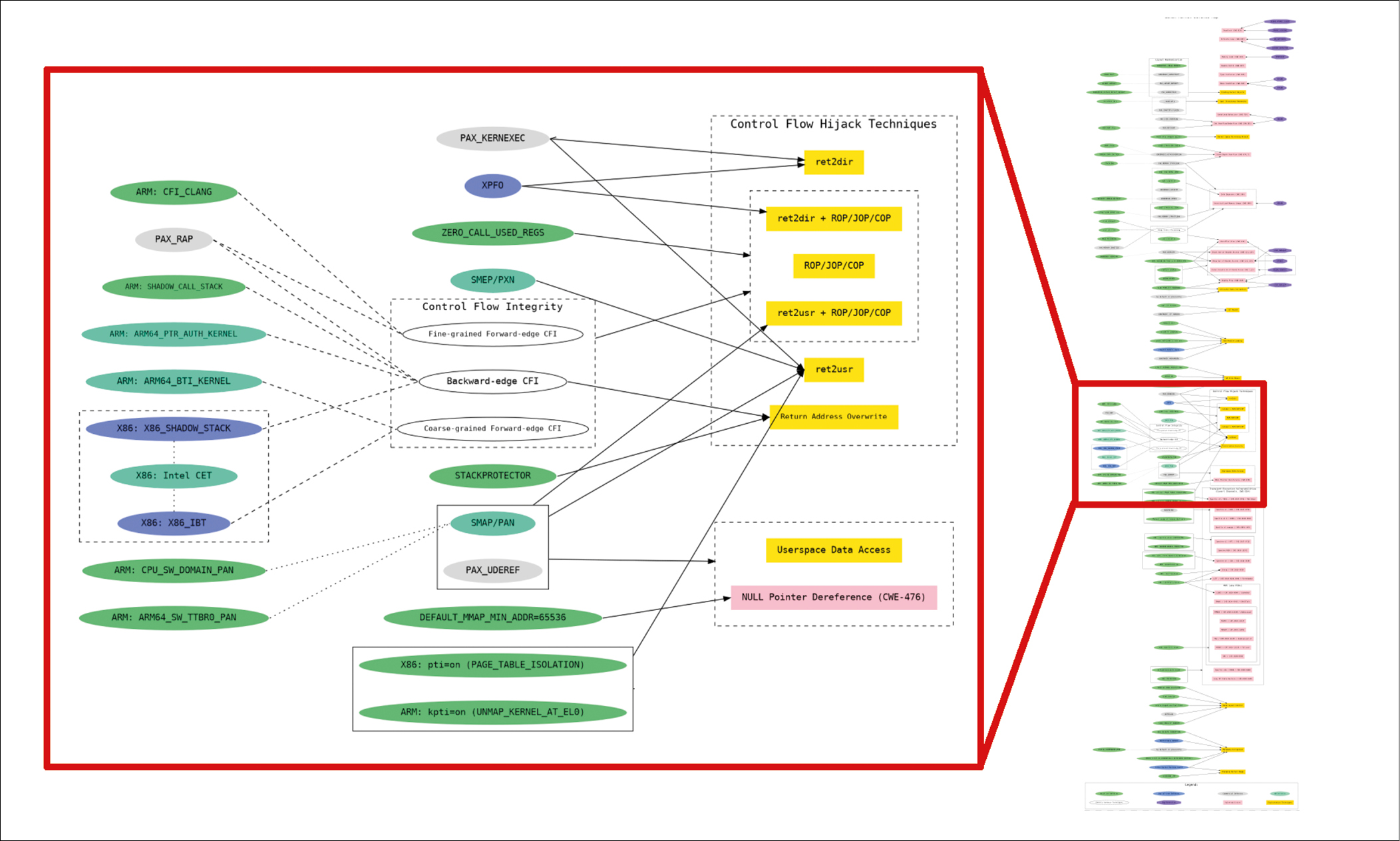

На схеме 2 представлен другой интересный фрагмент из карты – защита от перехвата потока управления. Для перехвата потока управления в ядре Linux атакующий может перезаписать адрес возврата из функции (техника Return Address Overwrite) либо просто модифицировать указатель на функцию в данных ядра. Цель атакующего – передать управление коду в области памяти, содержимое которой он контролирует. Например, размещение этого кода в пользовательском пространстве называется техникой ret2usr (return to userspace). Она может комбинироваться с приемами возвратно-ориентированного программирования (Return-Oriented Programming, ROP) и другими методами переиспользования кода. Также существует техника ret2dir. Она заключается в передаче управления коду, размещенному в прямом отображении памяти (direct mapping) ядра Linux. Раньше широко распространенной была эксплуатация разыменования нулевого указателя (NULL Pointer Dereference). Всем этим атакующим приемам противопоставляются средства самозащиты ядра. Есть программные и аппаратные механизмы, которые запрещают ядру исполнять код из пользовательского пространства (как, например, SMEP). Такая защита блокирует классическую атаку ret2usr, но ее можно обойти с помощью техник переиспользования кода (например, ROP). Поэтому требуется механизм, который ограничивает работу ядра с данными из пользовательского пространства (как, например, SMAP). В этом случае атакующему приходится искать способы для размещения ROP-цепочки в пространстве ядра. Это не является непреодолимым препятствием, хотя порой и усложняет эксплуатацию уязвимости. Поэтому существует целый класс средств, противодействующих атакам с переиспользованием ядерного кода. Это механизмы контроля целостности потока управления (Control Flow Integrity, CFI). Среди них также есть аппаратные и программные реализации, обладающие различными характеристиками. Цель данных средств защиты – обеспечивать безопасность вызовов функций (forward-edge) и возвратов из них (backward-edge) в процессе исполнения кода ядра. Методы инструментации кода на этапе компиляции позволяют ограничивать множество функций, доступных для вызова, что дополнительно усложняет атаки с перехватом потока управления. Такие средства защиты выделяются в класс Fine-grained Forward-edge CFI. Схема 2 наглядно демонстрирует размеры всей карты средств защиты ядра Linux и показывает, насколько сложными могут быть взаимосвязи между объектами на ней. Это обширная предметная область, и карта помогает методично изучать возможности и ограничения различных механизмов безопасности ядра. Стоит отметить, что данная карта не затрагивает вопрос уменьшения периметра атаки для ядра. В сущности, отключение почти любого функционала, уменьшающее размер исполняемого файла, сокращает и периметр атаки. А в данном проекте внимание направлено на средства безопасности, обеспечивающие самозащиту ядра Linux против эксплуатации уязвимостей. Я создал карту средств защиты ядра Linux в 2018 году. С тех пор она постоянно развивается, я регулярно улучшаю и дополняю ее. Для разработки проекта был выбран язык DOT. Это позволяет иметь исходный код карты в текстовом виде в системе контроля версий. Кроме того, мне не приходится вручную расставлять объекты с минимальным количеством пересечений связей – схема автоматически генерируется пакетом GraphViz с помощью следующей команды: # dot -Tsvg linux-kernel-defence-map.dot -o linux-kernel-defence-map.svg Карта средств защиты ядра Linux — это открытый проект, лицензированный согласно GPL v3.0. Репозиторий расположен на GitHub: https://github.com/a13xp0p0v/linux-kernel-defence-map. В описании проекта я даю большой список источников, в которых можно найти знания об объектах данной карты. Карта средств защиты ядра Linux помогает изучать безопасность ядра и отслеживать изменения в этой предметной области. Также данный проект крайне полезен при разработке моделей угроз для информационных систем на базе GNU/Linux и при выборе соответствующих средств защиты. Приглашаю к участию в открытой разработке карты средств защиты ядра Linux.

Ключевые слова: карта, средства защиты, ядро Linux, разработка, безопасность, модель угроз, информационная система, GNU/Linux Подпишитесь на журнал |

Комментарии отсутствуют

| Добавить комментарий |

|

Комментарии могут оставлять только зарегистрированные пользователи |

|