|

|

|

|||||||||||||

|

|

Хакеры все чаще атакуют

|

| Что касается ИБ-угроз, то в наступающем году мощное развитие получат угрозы со стороны Интернета вещей |

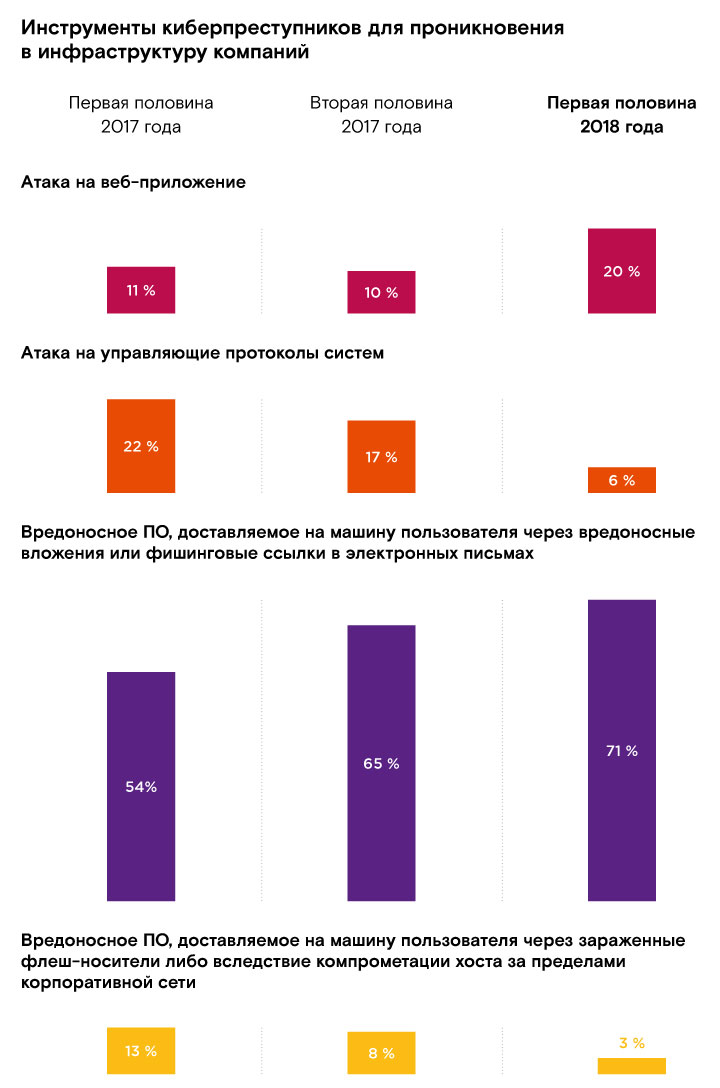

Примерно в полтора раза возросло число кибератак, направленных на получение контроля над инфраструктурой организации. Злоумышленники все чаще стремятся к долгосрочному и незаметному присутствию в ней с целью детального исследования и получения как можно более полного доступа к информационным и технологическим системам.

На 10% возросло число атак, целью которых является прямой вывод денежных средств из организаций, однако успешность таких атак снижается. Среди вероятных причин аналитики называют рост защищенности банков иинформационный обмен, осуществляемый в рамках ФинЦЕРТ.

Такова статистика за первое полугодие 2018. Если же говорить о трендах, то следует отметить три основных пласта угроз информационной безопасности, которые оказали наибольшее влияние на отечественные компании в уходящем году.

Во-первых, несмотря на снижение числа успешных атак вирусов-шифровальщиков на коммерческие компании, данная угроза сохраняла актуальность для государственных организаций. Это происходило по причине недостаточного оснащения средствами защиты госкомпаний, для которых в целом характерна более медленная модернизация сферы информационной безопасности. Сегмент подобных атак остается довольно емким, и именно для них характерен большой финансовый ущерб.

Вторым пластом наиболее критичных угроз, которые довольно сложно оценить с точки зрения собственно ущерба для компании, но можно посчитать их монетизацию для киберпреступников, являются вредоносные майнеры. В 2018 году мы зарегистрировали инцидент, когда биткоин-майнер распространялся с использованием уязвимости EternalBlue. То есть прошел тем же путем, что и шифровальщики WannaCry, Petya и Bad Rabbit. Для компаний подобные инциденты выливаются в снижение вычислительных мощностей, увеличение размера платежей за энергопитание и т.п. А для злоумышленников – в значительное ускорение майнинга.

И, наконец, третьим наиболее чувствительным для организаций видом угроз оставался фишинг с применением методов социальной инженерии. Существенно вырос объем фишинговых рассылок, усложнились идиверсифицировались используемые в них методы социальной инженерии. Ведь если защита периметра при всей сложности реализации для многих компаний является более-менее решаемой задачей, то защититься от невнимательности или низкого уровня осведомленности в вопросах ИБ конкретного сотрудника крайне сложно. Используя фишинговые инструменты, злоумышленник получает возможность, сыграв на «доверии» сотрудника, проникнуть в инфраструктуру компании «с черного хода» и атаковать ее изнутри. В банковском сегменте такого рода атаки нацелены на финансовые системы – АРМ КБР, Swift, ДБО, АБС.

При реализации атак на компании других отраслей киберпреступник, как правило, не пытается сразу найти прямую цель, быстро монетизировать данные, а старается как можно основательнее закрепиться в инфраструктуре, захватить какможно больший объем данных и ресурсов, чтобы решить, каким образом их можно использовать в дальнейшем.

Что касается компаний, которыми интересуются злоумышленники, то по сравнению с 2017 годом в уходящем серьезно возрос интерес киберпреступников к объектам критической информационной инфраструктуры. Так, по данным аналитиков Solar JSOC, во время массовой атаки с использованием уязвимости в устройствах Cisco, произошедшей в апреле этого года, интенсивность атак возрастала в 20-30 раз, если была направлена на критическую информационную инфраструктуру. Пул адресов, с которых производились атаки на значимые объекты КИИ, также существенно шире, чем тот, с которого атаковали остальные компании. Помимо данного инцидента, схожую динамику мы отмечаем и поежедневным срезам атак. Существенно вырос интерес злоумышленников к инфраструктурам компаний из отраслей энергетики, нефтяной отрасли, транспорта.

Развитие рынка ИБ в 2017-2018 году

Рынок информационной безопасности в уходящем году развивался в нескольких основных направлениях.

Во-первых, произошли серьезные изменения в законодательстве, в результате которых многие компании, ранее не планировавшие внедрение тех или иных подсистем информационной безопасности, начали к ним обращаться. В частности, выход 187-ФЗ «О безопасности КИИ РФ» и необходимость подключения к ГосСОПКА подвел многих заказчиков к необходимости использования SIEM и SOC. Компании, которые к этому моменту уже осуществляли мониторинг инцидентов, понемногу стали двигаться дальше и начали присматриваться к платформам Incident Response. Те, кто лишь задумывался о внедрении систем безопасности АСУ ТП, благодаря 187-ФЗ приняли решение реализовать первые проекты по анализу и внедрению решений для защиты АСУ ТП.

| По сравнению с 2017-м в этом году серьезно возрос интерес киберпреступников к объектам критической информационной инфраструктуры компаний из энергетики, нефтяной отрасли, транспорта |

Кроме того, в 2018 году на российский ИБ-рынок вышел ряд решений, в основе которых лежат перспективные технологии Honeypot и Deception, ранее делавшие только редкие первые шаги.

И хотя отечественный рынок пока не готов к их активному внедрению, на наш взгляд, для крупных компаний развертывание honeypot-решения, с помощью которого они смогут исследовать реализованные векторы и методы атак и, вконечном счете, отразить их, является очень интересной темой.

Достаточно ощутимым трендом стало развитие решений класса «песочница» или Anti-APT – помимо давно представленных на рынке зарубежных игроков многие российские вендоры вывели на рынок свои продукты или существенно обновили функционал выпущенных ранее решений. Защита от целенаправленных атак стала не просто актуальной темой, а перешла в стадию массовых внедрений.

В уходящем году нелегкие времена переживали системные интеграторы решений информационной безопасности, изменилась их роль на рынке. Многим из них пришлось сменить свою структуру или сместить фокус своего бизнеса с ИБ-направления.

Кроме того, важным рыночным трендом стал постепенный выход на рынок системной интеграции и сервисов информационной безопасности ИТ-компаний, ранее очень узко представленных на этом рынке. Таким образом, оттрадиционного состояния «вендоры – дистрибьюторы – интеграторы» рынок пришел к стадии появления новых игроков, готовых брать на себя задачи системной интеграции и комплексного обеспечения информационной безопасности.

С Новым годом! С новыми… атаками!

В преддверие зимних праздников, когда каждый человек ждет акций, скидок и новогодней магии, злоумышленники готовы воспользоваться расслабленностью и легковерностью потребителей. В это время необходимо быть внимательнее, неподдаваться на уловки социальной инженерии, чтобы не пасть жертвой мошенников.

Что касается компаний, то выходные, так или иначе, – это время ослабленного внимания и минимизации кадрового состава. Поэтому с последней недели декабря и до конца январских каникул компании ждет жаркая пора с точки зрения интереса злоумышленников. В этой связи хочется посоветовать заказчикам на период праздников установить контроль за самыми критичными объектами инфраструктуры в режиме смс-оповещения ответственных сотрудников, либо работы дежурной смены, в зависимости от возможностей. И в то же время минимизировать функционирование критических систем, которые не будут востребованы на каникулах.

Заглядывая в 2019-й

Отечественный рынок не подвержен резким переменам, поэтому, на наш взгляд, в наступающем году российские компании продолжат заниматься реализацией требований федерального закона о критической информационной инфраструктуре, строить SOC-центры, заниматься управлением доступом, внедрять решения для защиты от таргетированных атак.

Что касается развития ИБ-угроз, то в наступающем году мощное развитие получат угрозы со стороны Интернета вещей. Об уязвимостях последнего эксперты начали активно говорить еще в начале уходящего года. Мы уже сталкивались сDDOS-атаками, осуществляемыми ботнетами, целиком созданные на умных устройствах. В дальнейшем по мере проникновения умных устройств в различные сферы нашей жизни: ЖКХ, транспорт – стоит ожидать и более неприятных инцидентов, направленных уже непосредственно на жителей и инфраструктуры умных городов с серьезными экономическими и социальными последствиями.

Комментарии отсутствуют

| Добавить комментарий |

|

Комментарии могут оставлять только зарегистрированные пользователи |

|

ВЛАДИМИР ДРЮКОВ, директор центра мониторинга и реагирования на кибератаки компании Ростелеком-Solar

ВЛАДИМИР ДРЮКОВ, директор центра мониторинга и реагирования на кибератаки компании Ростелеком-Solar В преддверии наступающего нового года хотелось бы подвести некоторые итоги уходящего, отметить тренды, технологии и угрозы, которые определяли развитие отечественного рынка информационной безопасности в 2018-м году, и дать небольшие прогнозы на 2019 год

В преддверии наступающего нового года хотелось бы подвести некоторые итоги уходящего, отметить тренды, технологии и угрозы, которые определяли развитие отечественного рынка информационной безопасности в 2018-м году, и дать небольшие прогнозы на 2019 год