|

|

|

|||||||||||||

|

|

Выбор значений коэффициента силы В статье описывается метод множественной защитной маркировки растровых изображений, позволяющий проверять их целостность и аутентичность после различных искажающих воздействий. Для достижения этой цели в разделенное на блоки защищаемое изображение внедряется маркировка двумя видами цифровых водяных знаков. Приводится методика определения рациональных значений коэффициента силы встраивания защитной маркировки В нашей предыдущей статье [1] был рассмотрен метод многократной маркировки растровых изображений двумя видами цифровых водяных знаков (ЦВЗ). Метод позволяет не только выявлять факт наличия искажающих воздействий на изображение, но и указывать на его составные части, измененные в результате воздействия. Это особенно важно при работе с растровыми изображениями, к достоверности которых предъявляются повышенные требования, поскольку изменение даже небольшого фрагмента может полностью исказить смысл такого изображения. Разработанный метод предназначен для защитной маркировки растровых изображений, сохраненных в форматах BMP, PNG, JPEG и TIFF. В отличие от остальных вышеперечисленных формат JPEG использует алгоритм сжатия с потерями, основанный на дискретном косинусном преобразовании (ДКП), что может разрушить или существенно исказить внедренную информацию. Считается [2], что внедрение маркировки ЦВЗ в частотную область изображения с использованием алгоритма, аналогичного алгоритму сжатия этого изображения, увеличивает ее стойкость. Поэтому в основу разрабатываемого метода был положен основанный на ДКП алгоритм, созданный Кохом и Жао [3]. В соответствии с этим алгоритмом биты ЦВЗ встраиваются в области изображения в результате относительной замены двух частотных коэффициентов из области средних частот. Новизна разработанного метода состоит в алгоритмах множественной защитной маркировки растровых изображений и проверки изображений на аутентичность и целостность, подробно описанных в [1] и [4]. Предложенные алгоритмы реализованы в виде программного комплекса, написанного на языке программирования C#. В соответствии с алгоритмом множественной защитной маркировки исходное растровое изображение разбивается на блоки размером 64 на 64 пикселя, и защитная информация встраивается в синий и красный каналы каждого из полученных блоков. При этом каждый из блоков размером 64 на 64 пикселя (полных блоков) маркируется двумя видами ЦВЗ:

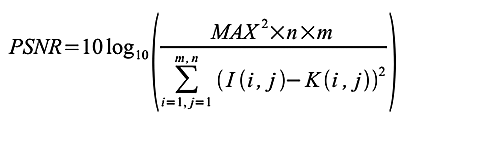

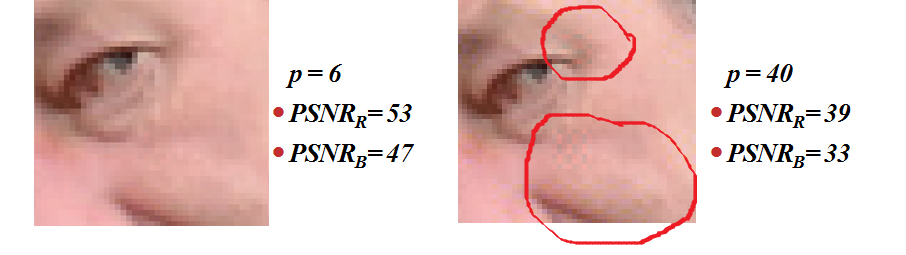

Встраиваемый логотип постоянен для всех блоков растрового изображения. Защитная маркировка логотипом решает задачу доказательства аутентичности проверяемой цифровой фотографии, а также указывает на изменение ее целостности при добавлении инородных фрагментов. Значения электронных сигнатур зависят от свойств защищаемого растрового изображения, поэтому маркировка блоков фотографий электронными сигнатурами позволяет определить применение следующих воздействий: обрезка изображения; повышение резкости изображения; наложение цветовых фильтров; ретуширование изображения, в том числе добавление инородных фрагментов. Полученные при разбиении блоки с размером одной или двух сторон менее 63, но более 9 пикселей маркируются только монохромным логотипом. В блоки с размерами сторон менее 9 на 9 пикселей защитная маркировка не встраивается. Для встраивания защитной маркировки большое значение имеет параметр p, называемый коэффициентом силы встраивания [5]: чем больше его величина, тем более стойкой к воздействиям на изображение является маркировка. Однако большие значения p увеличивают ее заметность. Для того чтобы защитная маркировка каждого изображения была не только стойкой, но и незаметной, разработана модель выбора значений коэффициента силы встраивания с оценкой вносимых в изображения искажений. Для оценки искажений проводился визуальный анализ, а также вычисление соотношения сигнал-шум. С использованием разработанного программного комплекса была проведена серия экспериментов на хранящихся в базе данных тестовых растровых изображениях, сохраненных в форматах BMP, PNG, JPEG и TIFF. Изначально защищаемое изображение маркировалось с коэффициентом p=40 и сохранялось в новом файле. Для визуальной оценки полученное защищенное изображение исследовалось в масштабе 200%, при этом особенное внимание уделялось его низко- и среднечастотным областям для нахождения фрагментов с наиболее заметными следами маркировки. В случае, когда изображение состояло только из высокочастотных областей, искажения были визуально незаметны, и маркировка исходного изображения с коэффициентом p<40 не проводилась. После этого защищаемое изображение маркировалось с коэффициентом p=12..15 и также сохранялось в новом файле. В полученном изображении исследовались в масштабе 400% фрагменты с наибольшими искажениями, найденные при предыдущей маркировке. В случае визуально заметных следов искажений исходное изображение маркировалось с коэффициентом p=6..10, и полученное изображение также подвергалось визуальной оценке. В случае обнаружения следов маркировки к защищаемому изображению применялся коэффициент p=5. Это значение коэффициента силы встраивания можно считать минимально допустимым. Вычисление соотношения сигнал-шум (PSNR) проводилось по формуле:

где: MAX – максимальное значение пикселя растрового изображения; n×m – число пикселей в изображении; I(i,j) – значение пикселя исходного изображения; K(i,j) – значение пикселя промаркированного изображения. Соотношение сигнал-шум вычислялось отдельно для синего и красного каналов изображения, поскольку защитная маркировка встраивалась именно в эти каналы. Пример результатов, полученных при вычислении PSNR, показан на рис. 1. Для растрового изображения, промаркированного с коэффициентом p=6, значения PSNR для красного и синего каналов составляют 53 и 47 Дб (исходная информация в синем канале искажается сильнее, поскольку в этот канал встраиваются два вида водяных знаков). Данные значения являются приемлемыми. В случае маркировки изображения с коэффициентом силы встраивания, равным 40, значения PSNR не превышают порог 40 Дб. Рисунок 1. Слева – фрагмент изображения, промаркированного с p=6. Справа – фрагмент изображения, промаркированного с p=40, выделены области со следами маркировки Проведенные эксперименты позволили сделать выводы:

Каждое изображение последовательно маркировалось с использованием нескольких значений коэффициента силы встраивания, после чего в результате сравнения результатов визуального анализа группой экспертов и определения соотношения сигнал-шум выбиралось рациональное значение коэффициента p. Промаркированные таким образом растровые изображения сохранялись в базе данных, после чего каждое из них подвергалось серии искажающих воздействий для определения стойкости защитной маркировки к различным атакам. Каждое из искаженных изображений сохранялось в отдельном файле, после чего в разработанном программном комплексе по алгоритму проверки изображений на аутентичность и целостность проводился поиск следов маркировки. Возможные результаты проверки блоков были описаны в [4]. Для уточнения результатов проверки блоков растрового изображения использовалась база данных, содержащая не только промаркированные изображения, но и сопроводительную информацию: дату сохранения, геометрические размеры, образец встраиваемого логотипа и др. Результаты проверки стойкости защитной маркировки подтвердили корректность методики выбора рациональных значений коэффициента силы встраивания. Авторы выражают благодарность Яанусу Кюльмхаллику за помощь в проведении экспериментов.

Ключевые слова: защита цифровых изображений, цифровые водяные знаки, PSNR. The choice of values of the coefficient of strength for embedding multiple protective marking bitmaps Yu.A. Belobokova, S.I. Maslennikova MSTU named after Bauman, Moscow 105005, Russia Summary: The article describes the technique of multiple protective marking bitmap images, allowing to verify its integrity and authenticity after various distortions. To achieve this goal in chunked protect the embedded image marking two types of digital watermarks. The methodology for determining the optimal values of the coefficient of the embedding strength of the protective marking. Keywords: Securing of digital images, digital watermarks, PSNR. |

Комментарии отсутствуют

| Добавить комментарий |

|

Комментарии могут оставлять только зарегистрированные пользователи |

|

Белобокова Ю.А., МГТУ имени Н.Э. Баумана, кафедра ФН-7,

Белобокова Ю.А., МГТУ имени Н.Э. Баумана, кафедра ФН-7,