|

Источник: www.samag.ru

|

Просмотров: 1829 |

Компания «Доктор Веб» предупреждает пользователей о распространении нового троянца, заражающего мобильные Android-устройства и выполняющего на них различные действия по команде злоумышленников. Главная опасность этой вредоносной программы заключается в том, что она способна похищать деньги с банковских счетов пользователей, причем жертвами подобных атак могут стать клиенты сразу нескольких российских кредитных организаций.

Обнаруженная специалистами компании «Доктор Веб» Android-угроза, внесенная в вирусную базу как Android.BankBot.33.origin, представляет собой бота, способного выполнять различные команды злоумышленников. Этот троянец распространяется киберпреступниками под видом различных приложений и может быть установлен на смартфон или планшет только его владельцем (при этом в настройках операционной системы должна быть разрешена установка программ из сторонних источников).

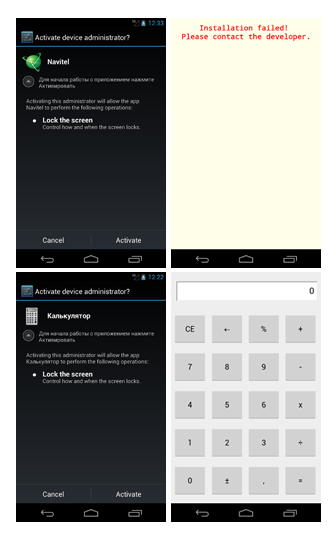

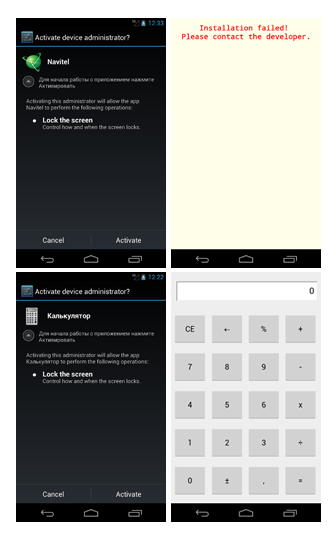

Будучи запущенной, вредоносная программа пытается получить права администратора мобильного устройства, для чего настойчиво демонстрирует соответствующее системное уведомление и фактически не позволяет потенциальной жертве отказаться от выполнения запрошенного действия. После успешного получения системных привилегий Android.BankBot.33.origin, в зависимости от модификации, может вывести на экран сообщение об ошибке, либо отобразить интерфейс приложения, под прикрытием которого и распространялся троянец. В обоих случаях бот удаляет созданный им ранее ярлык, «прячась» таким образом от неопытных пользователей.

IMEI-идентификатор;Затем троянец устанавливает соединение с удаленным узлом и загружает на него ряд сведений о зараженном мобильном устройстве. В частности, Android.BankBot.33.origin передает на сервер следующие данные:

- IMSI-идентификатор;

- текущее время, установленное в системе;

- номер мобильного телефона;

- версия троянца;

- SID-идентификатор;

- версия ОС;

- модель устройства;

- производитель устройства;

- версия SDK системы;

- идентификатор троянца.

В ответ сервер отправляет боту список команд, которые тот должен исполнить. Android.BankBot.33.origin может выполнить следующие действия:

- установить время следующего соединения с командным центром;

- изменить адрес командного центра;

- занести в конфигурационный файл список номеров, сообщения с которых будут скрываться от пользователя;

- занести в конфигурационный файл список номеров, сообщения с которых будут пересылаться на управляющий сервер;

- убрать из конфигурационного файла список номеров, сообщения с которых будут скрываться от пользователя;

- убрать из конфигурационного файла список номеров, сообщения c которых будут пересылаться на управляющий сервер;

- отправить СМС-сообщение с заданным текстом на указанный в команде номер;

- загрузить и попытаться установить приложение (необходимо подтверждение пользователя);

- попытаться удалить заданное в команде приложение (необходимо подтверждение пользователя);

- вывести в область уведомлений сообщение с заданным в команде текстом;

- открыть в браузере заданный в команде веб-адрес;

- отправить на управляющий сервер список контактов;

- отправить на управляющий сервер список установленных приложений.

Главная опасность этого вредоносного приложения заключается в том, что оно способно функционировать в качестве банковского троянца и выполнять незаконные операции с денежными средствами владельцев Android-устройств. Так, Android.BankBot.33.origin пытается получить информацию о текущем балансе банковского счета, либо списке подключенных к мобильному телефону пользователя банковских карт. Для этого бот отправляет соответствующий СМС-запрос в системы мобильного банкинга сразу нескольких российских кредитных организаций, а также одной из популярных платежных систем. Если троянец получит ответ, то при помощи специально сформированных СМС-команд он попытается автоматически вывести доступные денежные средства на принадлежащий злоумышленникам счет. При этом жертва может долгое время оставаться в неведении о произошедшей краже, т. к. Android.BankBot.33.origin способен перехватить и заблокировать СМС-уведомления о совершенных операциях.

Также вредоносная программа вполне может помочь киберпреступникам похитить аутентификационные данные учетной записи онлайн-банкинга пользователя, загрузив в браузере зараженного устройства имитирующий внешний вид настоящего интернет-портала банка мошеннический веб-сайт, где жертве будет предложено ввести конфиденциальные сведения для входа. В результате такой атаки могут быть скомпрометированы все банковские счета владельца зараженного Android-устройства, что может стать причиной серьезных финансовых потерь.

Запись для детектирования этого троянца внесена в вирусную базу компании «Доктор Веб», поэтому для пользователей Антивируса Dr.Web для Android и Антивируса Dr.Web для Android Light он не представляет угрозы.

С уважением,

компания «Доктор Веб»

www.drweb.com

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

|

|